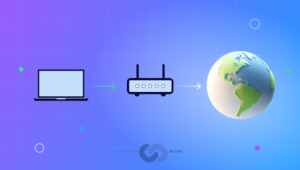

Cloud NAT (Network Address Translation) یکی از سرویسهای مدیریت شدهی Google Cloud است که امکان برقراری ارتباط ایمن و مقیاسپذیر برای ترافیک خروجی به اینترنت، شبکههای Virtual Private Cloud (VPC)، شبکههای داخلی سازمانها (on-premises)، و شبکههای سایر ارائهدهندگان ابری را فراهم میکند. این سرویس برای منابع مختلف گوگل مانند Compute Engine، GKE، Cloud Run و App Engine استفاده میشود و نیاز به تخصیص IPهای خارجی به هر ماشین مجازی را از بین میبرد.

Cloud NAT از ترجمهی آدرس برای بستههای پاسخ ورودی پشتیبانی میکند اما اتصال ورودی غیرمجاز را نمیپذیرد. این ویژگی امنیت شبکه را افزایش داده و سطح حملات احتمالی را کاهش میدهد.

انواع Cloud NAT

Cloud NAT از طریق دروازههای NAT مختلف، اتصال منابع Google Cloud به منابع خارجی را امکانپذیر میکند. دو نوع اصلی NAT در Cloud NAT وجود دارد:

- Public NAT

- Private NAT

شما میتوانید هر دو نوع Public NAT و Private NAT را به طور همزمان برای یک زیرشبکه (subnet) در یک شبکه VPC پیادهسازی کنید.

هر دروازهی Cloud NAT آدرسهای IPv4 را ترجمه میکند، و Public NAT همچنین ترجمهی IPv6 به IPv4 را در حالت پیشنمایش (Preview) پشتیبانی میکند.

Public NAT

Public NAT به منابع Google Cloud که فاقد IP خارجی هستند اجازه میدهد با مقاصد IPv4 در اینترنت ارتباط برقرار کنند. این منابع از مجموعهای از IPهای خارجی مشترک استفاده میکنند که توسط Cloud NAT مدیریت میشود. برخلاف بسیاری از راهکارهای دیگر، Cloud NAT بر پایهی VMهای پروکسی ساخته نشده و به صورت مستقیم توسط Andromeda (شبکهی نرمافزاری گوگل) اداره میشود.

برای مثال، اگر VM-1 در subnet-1 باشد و هیچ آدرس IP خارجی نداشته باشد اما نیاز به دسترسی به اینترنت برای دریافت بهروزرسانیها داشته باشد، میتوانید یک دروازهی Cloud NAT برای این زیرشبکه تنظیم کنید تا این ارتباط برقرار شود.

توجه: ترافیکی که به Google APIs و سرویسهای گوگل فرستاده میشود، حتی اگر از Public NAT استفاده شود، از طریق Private Google Access هدایت میشود.

Private NAT

Private NAT امکان ترجمهی آدرس خصوصی به خصوصی را فراهم میکند. این ویژگی در دو سناریوی اصلی استفاده میشود:

- ارتباط بین دو شبکهی VPC متصل به یک Network Connectivity Center hub.

- ارتباط بین شبکهی VPC و شبکههای on-premises یا سایر ارائهدهندگان ابری از طریق Cloud VPN یا Cloud Interconnect.

در سناریوهایی که محدودهی IP شبکهها با هم تداخل دارند، Private NAT با ترجمهی آدرسهای IP به محدودههای غیرهمپوشان، امکان ارتباط امن را فراهم میکند.

منابع پشتیبانی شده

| منبع | Public NAT | Private NAT |

|---|---|---|

| ماشینهای مجازی Compute Engine | ✔️ | ✔️ |

| خوشههای Kubernetes (GKE) | ✔️ | ✔️ |

| Cloud Run، Cloud Functions، App Engine | ✔️ | ✔️ |

| Regional Internet NEGs | ✔️ | Not applicable |

معماری Cloud NAT

Cloud NAT یک سرویس مدیریت شدهی توزیعشده است که بر مبنای Andromeda کار میکند. این سرویس با اعمال source NAT (SNAT) بر روی منابع، آدرسهای منبع داخلی را به آدرسهای خارجی ترجمه میکند و همچنین destination NAT (DNAT) را برای بستههای پاسخ ورودی برقرار میکند.

مزایای Cloud NAT

- امنیت: کاهش نیاز به داشتن IP خارجی برای هر VM، محدودسازی ترافیک خروجی بر اساس قوانین فایروال، و امکان تخصیص دستی IPهای خروجی شناخته شده.

- دسترسپذیری بالا: به دلیل عدم وابستگی به VMها یا دستگاههای فیزیکی خاص، Cloud NAT سرویس بسیار پایداری ارائه میدهد.

- مقیاسپذیری: قابلیت مقیاس خودکار تعداد IPهای NAT برای پاسخگویی به نیازهای بارکاری متغیر.

- عملکرد بالا: عدم کاهش پهنای باند شبکهی VMها و استفاده از زیرساخت نرمافزاری پیشرفتهی Andromeda.

- لاگبرداری: ثبت کامل جزئیات اتصالات و مصرف پهنای باند برای اهداف حسابرسی، اشکالزدایی و تحلیل داده.

- مانیتورینگ: ارسال خودکار معیارهای کلیدی به Cloud Monitoring برای ایجاد داشبوردهای سفارشی، هشداردهی و مشاهدهی وضعیت سیستم.

- تحلیل پیشگیرانه: استفاده از Network Analyzer برای تحلیل خودکار تنظیمات Cloud NAT و ارائهی بینشهای بهینهسازی.

تعاملات محصول

Cloud NAT به شکلی یکپارچه با سایر محصولات Google Cloud مانند Compute Engine، GKE، VPC، Cloud Router، Cloud VPN و Cloud Interconnect تعامل دارد. برای جزئیات بیشتر به مستندات تعامل محصولات Cloud NAT مراجعه کنید.

منبع: cloud.google